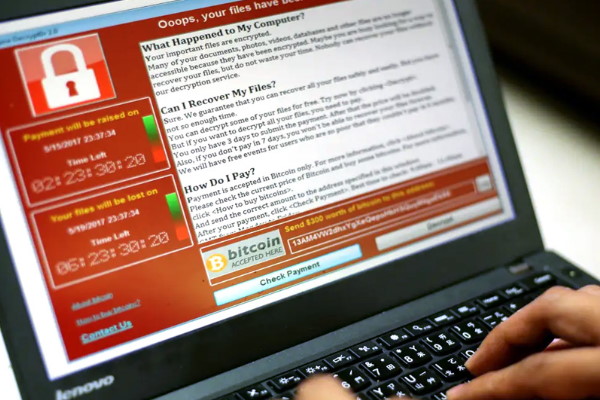

Réponse à incident après une cyberattaque lorsqu’il y a perte de données

Notre premier objectif :

la reprise d’activité

Le règlement de la rançon n’est pas l’unique solution

Tout n’est pas forcément chiffré

Notre capacité technique & délais

Les 10 commandements pour préserver vos données

Nous avons constaté que les systèmes de stockage qui nous sont confiés sont souvent manipulés dans la panique suite à l’attaque. Or, ces supports peuvent contenir des données qui n’ont pas été détruites et sont très sensibles aux réécritures.

Nous avons souhaité partager notre retour d’expérience afin d’éviter tout risque d’aggravation de l’environnement de stockage dans le cadre d’une infection par ransomware.

Vous pouvez accéder au téléchargement gratuit de notre livre blanc « 10 conseils pour récupérer ses données suite à une cyberattaque par ransomware » en cliquant sur le bouton suivant :

La méthode

Notre mission de récupération de données se conduit de façon méthodique :

Clonage des disques

(en respectant la non détérioration de la preuve)

Recherche manuelle des paramètres RAID

Recherche de couches système antérieurs à l’attaque (failles)

Test et retour des fichiers

La gestion de l’urgence en 24/24 7/7

Confidentialité

Investigation numérique & sécurité

Success Story

Eté 2020

Sauvetage réussi pour cet industriel de Nouvelle Aquitaine pris pour cible par une cyberattaque.

5 serveurs sont rendus inaccessibles par les assaillants.

Le serveur de production (ERP) et le serveur de messagerie sont cryptés. L’usine est à l’arrêt complet.

Une enquête est menée par la gendarmerie : ils saisiront les deux serveurs principaux.

Nous recevons le soir les 3 serveurs de backup. Il s’agit de 3 modèles synology.

Nous retrouvons les traces d’un backup veeam très récent.

Nous sauverons 100 % des données sous 4 jours.